השפעות הקורונה על מגמות סייבר בינלאומיות – כיוונים, אסטרטגיה ודרכי התמודדות

השפעות הקורונה על מגמות סייבר בינלאומיות – כיוונים, אסטרטגיה ודרכי התמודדות

התפרצות נגיף הקורונה השפיעה רבות על מרחב הסייבר. המעבר לעבודה מוגברת מחוץ לתחומי הארגון הרחיבה את משטחי התקיפה ליריב וחברות לא מעטות מצאו עצמן מתמודדות עם אתגרי סייבר, כגון: התקפות כופר, זליגות מידע וכדומה. סקטור הבריאות הפך לפגיע במיוחד וליעד אטרקטיבי עבור התוקפים. על האתגרים והמענה בכתבה שלפניכם.

מאת: אור שלום*

בכתבה זו נתרכז בארגונים בסקטור הבריאות כמודל לארגון שנאלץ להתמודד עם התקפות, לשנות ולתכנן בקרות ושיטות ולצמצום משטחי התקיפה בסייבר. כפי שהתוקפים לא נרתעו מלתקוף מוסדות רפואיים, כך כל ארגון יכול למצוא עצמו אל מול תקיפת סייבר העלולה להסב נזקים והפסדים משמעותיים.

משבר הקורונה השליך רבות על טרנדים כדוגמת רפואה מרחוק, על אופן השימוש וצריכת משאבי המחשוב בארגונים, אך לא פחות מכך השפיע המשבר גם על התוקפים בהגברת התקיפות על סקטורי הבריאות כיעד אטרקטיבי ומועדף לתקיפה (ברוח הזמן). באירוע מצער בגרמניה, הוכחה לראשונה ההשלכה של אירוע סייבר על חיי אדם. צירוף נסיבות מצערות בו כיוונו התוקפים לתקיפת אוניברסיטה בעיר דיסלדורף הוביל לחסימת 30 שרתים של בית החולים, המסונפים לאותה אוניברסיטה, ובכך גרמו לעיכוב בטיפול בחולה. משלא יכלה להיקלט בבית החולים ונאלצה להתנייד לבית חולים אחר במרחק 32 ק"מ והתוצאות היו קריטיות. כתוצאה מתקיפה זו, פונו מטופלים לבתי חולים אחרים, נדחו ניתוחים ותפקוד בית החולים נפגע קשות. המקרה מעניין בשל העובדה כי גורמי האכיפה יצרו קשר עם התוקפים ועדכנו אותם כי התקיפה פוגעת בחיי אדם ואלו האחרונים הפסיקו את ההתקפה.

ניסיונות ואירועי תקיפה כווונו גם ליצרניות וירוסים וכן כנגד גופי מחקר ופיתוח בכלל. אירוע משמעותי היה כנגד המחלקה לאפידמיולוגיה וביו סטטיסטיקה באוניברסיטת קליפורניה סן פרנסיסקו. בימים כתיקונם, עוסקת המחלקה בגיבוש שיטות מדעיות להבנת הגורמים למחלות ולזיהוי גישות יעילות למניעה וטיפול באוכלוסייה. בתוך כך, השקיעה האוניברסיטה לא מעט כספים במטרה לחקור ולפתח מענים טובים להתמודד עם נגיף הקורונה, אלא שהתקפת כופר איימה לפגוע בכל פעילות המו"פ האקדמית. זאת, ללא מעצורים ערכיים, או סנטימנטים בתהליך מו"מ מתיש בן 3 ימים שהניב בסיומו רווחים גבוהים מאוד לתוקפים.

עפ"י הערכות מודיעיניות שונות, לא רק גופי פשיעה כי אם גם מדינות שניסו לתקוף יעדים אלו במטרה להשיג, בגניבה, את ממצאי המחקרים או כחלק משיבוש יכולות. זוהי דוגמא קלאסית למציאות משתנה בסייבר המחייבת תהליך של גמישות, תיעדוף בניהול סיכונים, שינוי משימות והגדרות מתאימות. אם עד היום עיקר מעיינן של מדינות אלו היו בהשגת סודות ביטחוניים כאשר מושאי התקיפה היו גופים ביטחוניים, הרי שכאן שינה התוקף את יעדיו, משאביו ומאמצי התקיפה פונים כעת כנגד גופי מחקר בסקטור הבריאותי. משכך, נכון לבחון נקיטת אמצעים ושיטות עבודה בסטנדרטים מאובטחים כדוגמת בידול מחשבים (ולאוו דווקא את כל הרשתות) בהם מאוחסן מידע רגיש – כדוגמת הנוסחאות, פטנטים וכדומה. על אף שתהליך העבודה היה הופך למורכב מעט יותר בשל הצורך בעבודה מול 2 מחשבים בעמדת החוקר, רמת האבטחה בשיטה זו הייתה הופכת כמעט למקסימאלית. חשוב לזכור, כי בהתאם למוטיבציית התוקף, רמת הרגישות והערך של המידע הקיים – הוא ישאף לממש גם דפ"אות פיזיות כדוגמת חדירה לארגון או למתקן, גניבת מחשב נישא (והיכולת לבצע פורנזיקה שיכולה לספק מידע יקר ערך וגישה למשאבי הארגון).

משבר הקורונה הגביר את מגמת העבודה מחוץ לארגון כמו גם האיץ את שירותי הרפואה מרחוק. בתוך כך, חשף את הארגונים ללא מעט סיכונים כדוגמת פגיעה וגניבת מידע רפואי רגיש (רשומות, פטנטים וכד') וכן סיכוני פרטיות. מגמה זו הובילה לתקיפות שמטרתם להגיע למידעים רגישים במחשבים מקומיים ולא בהכרח מוגנים. לחילופין, היכולת לבצע תקיפות על מחשב של עובד מחוץ לארגון או ספקים על ציר שרשרת אספקה ובאמצעותם להגיע לאותם מידעים רגישים. מכאן פתחו לעצמם הזדמנויות שונות להמשך, לרבות אירועי תקיפת כופר וסחיטה כנגד אותם גורמים המחזיקים במידע רפואי רגיש. מגמה מעניינת נוספת היא הפעלת מנגנוני סחיטה כפולים (Double Extortion) בכדי לדרבן את המטופלים להפעיל לחץ על אותם סניפים לבצע תשלום.

נוכח העובדה כי לא מעט גורמים במערכת הבריאות (לרבות ספקים) עובדים מרחוק קיימת המוטיבציה של התוקפים להשקיע משאבים במטרה לבצע אחיזה במחשב מרוחק במטרה לתקוף את שרתי הארגון כמו גם לקדם תקיפה על השרתים המרוחקים באמצעות אותו המחשב.

מעבר לבקרות ייעודיות ופעולות בסיסיות כדוגמת הקשחת קצה, עדכונים ומניעת שימוש בהתקני USB, קיים צורך בהתאמת אסטרטגיית הגנת סייבר מותאמת ומתוקפת איומים לעבודה מרחוק ובאופן שישליך גם על מימוש הבקרות הטכנולוגיות:

שימוש במנגנוני ZERO TRUST בפנייה, עדכונים וצריכת משאבים ארגוניים – אופן מימוש של פתרון ארכיטקטורה זה הנשען על אפס אמון בישות ובנכס המרוחק מהארגון מתבסס, בין היתר, על תהליכי אותנטיקציה חזקה (שימוש בהזדהות מבוססת MFA – Multi Factor Autoinduction) הצלבה והזדהות רקע מבלי להפריע למשתמש בקצה ובכך מונע פנייה של גורם בלתי מורשה למשאבי הארגון. ככל שהרגולטור יחייב במימוש בקרות אבטחה כך יצטמצמו הסיכונים ועם זאת, חלה גם אחריות על הסניפים וגורמי הבריאות המספקים פתרונות רפואה מרחוק בשל העיסוק במידעים רפואיים רגישים, היכולת לבצע מניפולציה ועוד. במטרה להתמודד טוב יותר עם איומים אלו יש לנקוט וליישם את הבקרות והטכנולוגיות הבאות: מימוש הצפנה על המחשב, על המידע במנוחה והמידע בתנועה במטרה למנוע.

מדיניות והגדרות טכנולוגיות למניעת אפשרות של שמירת מידעים רפואיים על המחשבים המקומיים – אלא רק צריכתם מתוך הרשת בתהליכים ומנגנונים מאובטחים (כדוגמת שימוש בכספות ארגוניות, הקטנת נפח הדיסק המקומי וכד').

שימוש במנגנוני DLP וניטור און ליין – מאמצי התקיפה לשם השגת מידעים רפואיים רגישים, כמו גם תעשיית הסחר במידע רפואי אישי על מטופלים לחברות מסחריות מחייבת חיזוק מנגנונים למניעת מידעים אלו בערוצים לא מורשים. ככלל, השימוש במנגנוני DLP מחייבים משאבים לא מעטים של קלסיפיקציה ותחזוק המערכות בהגדרות ועדכון מידע רגיש (שמות קבצים, סוגי קבצים וכד'). היום קיימים פתרונות מבוססי AI ו-ML המצליחים ללמוד מידעים רגישים on-line לאתר אותם ובכך, לייעל את רמת ההגנה והתשומות הנדרשות.

בידול של פטנטים ונוסחאות מרשת האינטרנט – בתקופת משבר הקורונה הגבירו מדינות כדוגמת סין ואיראן את מאמציהן במטרה לגנוב ולתקוף אוניברסיטאות, יצרניות וחברות תרופות – בין היתר, מתוך מטרה לגנוב קניין רוחני שקשור לטיפולי קורונה וחיסונים. ב- 2 אירועים מעניינים יצרניות גנבו נוסחאות רפואיות, פטנטים ומחקרים הקשורים לקורונה. מאמצים אלו התרכזו כנגד גופי מחקר וחברות האקרים.

ביצור הגנה על קווי הייצור – בשנים האחרונות התבצעו לא מעט תקיפות על קווי ייצור ממוחשבים בסקטורים שונים, כדוגמת: תעשיית הרכב, מזון, אנרגיה, תשתיות קריטיות וכד'. תהליך ייצור התרופות גם הוא מבוסס על תהליכים תפעוליים ברשת תפעולית רשת ה-OT (Operation Technology). להבדיל מרשת ה-IT (Information Technology) המשמשת לעיבוד מידע, רשת ה- OT הינה רשת ייעודית בהפעלה פיזית של רכיבים ותהליכים תפעוליים (כדוגמת תהליכי העשרה, איזון בין חומרים ועוד). כל אלו לרוב בתהליכי בקרה ואוטומציה מלאה. תהליכים פיזיים אלו הקורים בקצה הם בעלי השפעה רבה בקו הייצור וסביבותיו. משכך, הם מניעים את היריב לקדם תקיפות אלו על קווי הייצור לצורך פגיעה בחיי אדם (פיצוצי מיכלים, אירועי הרעלה וכד'), השבתת קווי ייצור, גניבת פטנטים ומידע. הגנה על רשתות אלו היא מורכבת ולא תמיד סטנדרטית, הן בשל החשש מפגיעה בקווי הייצור, ריבוי רכיבים, ריבוי פרוטוקולים, וכן הזדמנויות להתערבות על ציר שרשרת האספקה. בשל רגישות קווי ייצור אלו, ומאמצי היריב לתקוף חברות המייצרות חיסונים ותרופות עולה הצורך בבידול פיזי מהעולם החיצון שיקטין באופן משמעותי את משטחי התקיפה וגישת היריב. כמובן, שגם חיזוק תהליכי שרשרת אספקה, טכנולוגיות ותהליכים למניעת גישה הכרחיים בכדי להבטיח תהליכי ייצור בטוחים נטולי התערבות יריב.

שימוש ברכיבי IoT או ה-IoMt–Internet Of Medical Things – משבר הקורונה הגביר את צריכת שירותי הרפואה מרחוק בכלל. ההערכה היא כי מגמה זו תישמר גם לעתיד. היום, לא מעט טיפולים מתבססים על רכיבי IoT כמכשירים ומכונות למטופלים מרחוק בסביבת הבית. שימוש ביכולות אלו Over The Air מאפשר פעילויות ניטור מרוחקות, מעקב אחר מדדים לבריאות המטופלים והחולים כדוגמת: קוצבי לב, משאבות עירוי, מצב שתלים וכדומה. גופי הבריאות מבצעים שימושים שונים כדוגמת איתור רכיבים (כיסאות גלגלים), בקרת מבנים ועוד. ככלל, ניתן לחלק את הרכיבים במתכונת הבאה: רכיבים שניתן לחבר למטופל כרכיבים לבישים קבועים, רכיבים המשמשים לבדיקת מדדים בנגיעה שאינם לבישים באופן קבוע/ממושך, רכיבי מדידה חיוניים שאינם נוגעים במטופל, רכיבים תפעולים חיוניים למטופל או סביבת הארגון. זמינות ותעבורת המידע הרגיש והאטרקטיבי ברשת חשוף גם לסיכוני סייבר. המכשור הרפואי בכלל וזה המבוסס על רכיבי ה-IoMT, בפרט לא תמיד כוללים הגדרות אבטחה וככאלו נתונים לסיכונים של שינוי פונקציונליות, השבתה, סיכון מטופלים כמו גם יכולת להסב נזק למערכות המידע ותשתיות המחשוב הרפואיות. מעבר למדיניות ובקרות ייעודיות קיימים לא מעט טכנולוגיות המאפשרות ניהול מרכזי ושליטה לצורכי ניטור של רכיבים אלו בבית החולים והמוסדות הרפואיים.

צריכת מודיעין סייבר ייעודי וציד ברשת ויצירת מנגנון אופרטיבי לחוסן ההגנה בסקטור הבריאות – קיימות לא מעט עדויות על סיג ושיח לצורכי תקיפת יעדים לרבות גופים בריאותיים, מכירת סיסמאות של מערכות בסקטור הבריאותי, הדלפת מידע על מטופלים, ובניית כלים ייעודים כנגד מוסדות בריאות. השימוש במודיעין (רשתות גלויות ועמוקות) לצורכי סייבר בכלל הוא הכרחי והוא ישפר את ההתמודדות בכל הדיסציפלינות הנידונות בכתבה (ערוצי סחר במידע רפואי, הגנה על קווי הייצור, IoMT וכד'). השימוש במודיעין כתומך תוכנית עבודה ויעדים מאפשר, בין היתר, התחקות אחר מגמות, דפוסים ושיטות תקיפה, סיג ושיח, כלי תקיפה, ביצוע חסימות על בסיס מזהי תקיפה והיערכות להתקפה אפשרית וכדומה. גם לציד בסייבר יש לא מעט יתרונות. הוא מאפשר לארגון להרחיק את הסכנות מסביבת הארגון, לאסוף לוגים, מזהי תקיפה ותובנות ל-SOC ולבצר את חומת האש (תרתי משמע) בהגדרות, חסימות וכדומה.

תרגול לבחינת רציפות תפקודית בסייבר של הארגון (בסקטור הבריאות) – במטרה לשלב תרחישי ייחוס אפשריים (הנתמכים גם מודיעינית – ראו סעיף קודם), לתרגל את תהליכי קבלת ההחלטות. התרגיל יאפשר תמונת מצב ביחס להיערכות, הוא יבטיח מוכנות טובה יותר, מנגנוני קבלת החלטות מהירים, צוותים ייעודים (צוות מקומי, צוות מו"מ וכדומה) וכן לא מעט תובנות שיהיו כאבני דרך לתוכנית עבודה נכונה לצמצום משטחי התקיפה.

בתמונה מימין: קווי ייצור בתעשיית הפארמה, קרדיט לתמונה: (Gpi business unit specializing in the production of pharmaceutical tanks (fluidhandlingpro.com

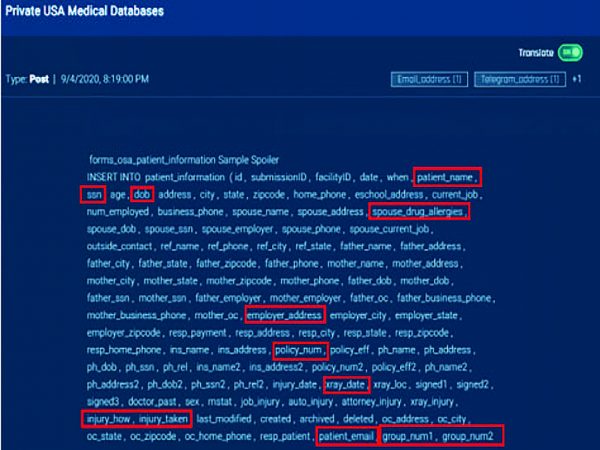

בתמונה השמאלית: נתוני מטופלים – זמינים ברשת הדארקנט – קרדיט – חברת SIXGILL

*הכותב הינו מומחה לאבטחה וסייבר ויועץ למשרדי ממשלה, תעשיות ביטחוניות והמשק. בעל תואר שני ובעל הסמכות אזרחיות וממלכתיות בעולמות אבטחת המידע והסייבר. בין היתר, עוסק בייעוץ לגופים וחברות בניהול סיכונים, חדשנות, תיכנון ואפיון מערכי אבטחה טכנולוגיים, מוכנות אבטחתית להתמודדות עם איומים טכנולוגיים (כולל אימוני מנהלים ואימוני Hands on לצוותים הטכניים), פיתוח עסקי לחברות בתחומי ה- HLS והסייבר ומוביל מרכזי מצוינות ותוכניות הדרכה מתקדמות בסייבר ו- HLS לגופים שונים בסקטור האזרחי, הביטחוני, התעשיות והאקדמיה.